Die Auseinandersetzungen zwischen den US-amerikanischen Strafverfolgungsbehörden und Apple zum Zugriff auf iPhones von Straftätern sind inzwischen schon beinahe legendär. Während die Behörden eine generelle Zugriffsmöglichkeit, also quasi eine Hintertür im Betriebsssystem fordern, weigert sich Apple beharrlich, dies mit Verweis auf den Datenschutz seiner Nutzer einzubauen und hat stattdessen Verschlüsselungs- und Sicherheitsmaßnahmen sukzessive verbessert und ausgebaut. Gegenstand der letzten Episode in der Auseinandersetzung waren die mit einer PIN gesperrten iPhones des Attentäters Mohammed Saeed Alshamrani, der im vergangenen Dezember ein Attentat auf eine Militäreinrichtung in Florida verübt hatte. Wie CNN berichtet, soll es dem FBI nun gelungen sein, die iPhones zu knacken - ohne die Hilfe von Apple.

Die Auseinandersetzungen zwischen den US-amerikanischen Strafverfolgungsbehörden und Apple zum Zugriff auf iPhones von Straftätern sind inzwischen schon beinahe legendär. Während die Behörden eine generelle Zugriffsmöglichkeit, also quasi eine Hintertür im Betriebsssystem fordern, weigert sich Apple beharrlich, dies mit Verweis auf den Datenschutz seiner Nutzer einzubauen und hat stattdessen Verschlüsselungs- und Sicherheitsmaßnahmen sukzessive verbessert und ausgebaut. Gegenstand der letzten Episode in der Auseinandersetzung waren die mit einer PIN gesperrten iPhones des Attentäters Mohammed Saeed Alshamrani, der im vergangenen Dezember ein Attentat auf eine Militäreinrichtung in Florida verübt hatte. Wie CNN berichtet, soll es dem FBI nun gelungen sein, die iPhones zu knacken - ohne die Hilfe von Apple.

Der New York Times zufolge habe Alshamrani ein iPhone 7 und ein iPhone 5 besessen. Auf welche Weise dem FBI der Zugriff letzten Endes gelang ist nicht bekannt. Es gibt allerdings verschiedene, vor allem von den israelischen Sicherheitsexperten von Cellebrite entwickelten Möglichkeiten, über einen Jailbreak und einen anschließenden Brute-Force-Angriff auf die Inhalte eines gesperrten iPhone zuzugreifen. Bereits in der Vergangenheit wurde berichtet, dass die US-Behörden auf diese Möglichkeiten zurückgreifen und sich dies bereits die eine oder andere Million haben kosten lassen.

Dem FBI-Direktor Christoper Wray habe seine Behörde "effectively no help" von Apple beim Zugriff auf die iPhones erhalten, was dann auch der Generalbundesanwalt William Barr als Marketingmaßnahme kritisierte:

"Apple has made a business and marketing decision to design its phones in a way that only the user can unlock the contents no matter what the circumstances. In cases like this, where the user is a terrorist, or in other cases where the user is a violent criminal, a human trafficker, a child predator, Apple's decision has dangerous consequences for the public safety and the national security and is in my judgment unacceptable."

Apple hat in der vergangenen Nacht auf die Aussagen reagiert und gegenüber Bloomberg erklärt, dass man dem FBI nur wenige Stunden nach dem Attentat sehr wohl mit der Übergabe von Serverprotokollen und iCloud-Daten unterstützt habe. Genau so, wie es auch die gesetzlichen Regelungen in den USA vorsehen.

We provided every piece of information available to us, including ?iCloud? backups, account information and transactional data for multiple accounts, and we let continuous and ongoing technical and investigative support to FBI offices in Jacksonville, Pensacola, and New York over the months since.

Apple nennt die Aussagen des FBI-Direktors und des Generalbundesanwalts dann auch lediglich eine weitere Ausrede, mit dem Ziel, die Verschlüsselung auf dem iPhone aufweichen zu wollen.

On this and many thousands of other cases, we continue to work around-the-clock with the FBI and other investigators who keep Americans safe and bring criminals to justice. As a proud American company, we consider supporting law enforcement's important work our responsibility. The false claims made about our company are an excuse to weaken encryption and other security measures that protect millions of users and our national security.

It is because we take our responsibility to national security so seriously that we do not believe in the creation of a backdoor -- one which will make every device vulnerable to bad actors who threaten our national security and the data security of our customers. There is no such thing as a backdoor just for the good guys, and the American people do not have to choose between weakening encryption and effective investigations.

Customers count on Apple to keep their information secure and one of the ways in which we do so is by using strong encryption across our devices and servers. We sell the same iPhone everywhere, we don't store customers' passcodes and we don't have the capacity to unlock passcode-protected devices. In data centers, we deploy strong hardware and software security protections to keep information safe and to ensure there are no backdoors into our systems. All of these practices apply equally to our operations in every country in the world.

Apple betont, dass man auch künftig keine Hintertüren für Strafverfolgungsbehörden in seine Produkte verbauen werde. Würden diese existieren, wäre es nur eine Frage der Zeit, bis diese auch von Hackern und anderen Angreifern ausgenutzt würden, um sich Zugang zu gesperrten iPhones zu verschaffen. Und so sehr man sicherlich eine bessere Möglochkeit der Strafverfolgung begrüßen sollte, sind Apples Argumente in diesem Punkt absolut nachvollziehbar.

Was macht eigentlich Scott Forstall? Für all diejenigen, die mit dem Namen nichts anfangen können sei kurz erklärt, dass Forstall bei Apple unter Steve Jobs jahrelang für die Entwicklung von iOS zuständig war. Nicht wenige Beobachter waren damals der Meinung, dass er der Apple CEO der Zukunft sein könnte. Letztlich kam es jedoch anders und der ehemalige iOS-Chef verlor den internen Machtkampf gegen Jony Ive und Tim Cook und musste, nicht zuletzt auch wegen des Debakels um die Einführung der Karten-App und internen Diskussionen um das Thema Skeuomorphismus, schließlich im Oktober 2012 seinen Hut nehmen. Seitdem ist es merklich still geworden um Forstall.

Was macht eigentlich Scott Forstall? Für all diejenigen, die mit dem Namen nichts anfangen können sei kurz erklärt, dass Forstall bei Apple unter Steve Jobs jahrelang für die Entwicklung von iOS zuständig war. Nicht wenige Beobachter waren damals der Meinung, dass er der Apple CEO der Zukunft sein könnte. Letztlich kam es jedoch anders und der ehemalige iOS-Chef verlor den internen Machtkampf gegen Jony Ive und Tim Cook und musste, nicht zuletzt auch wegen des Debakels um die Einführung der Karten-App und internen Diskussionen um das Thema Skeuomorphismus, schließlich im Oktober 2012 seinen Hut nehmen. Seitdem ist es merklich still geworden um Forstall. Die Auseinandersetzungen zwischen den US-amerikanischen Strafverfolgungsbehörden und Apple zum Zugriff auf iPhones von Straftätern sind inzwischen schon beinahe legendär. Während die Behörden eine generelle Zugriffsmöglichkeit, also quasi eine Hintertür im Betriebsssystem fordern, weigert sich Apple beharrlich, dies mit Verweis auf den Datenschutz seiner Nutzer einzubauen und hat stattdessen Verschlüsselungs- und Sicherheitsmaßnahmen sukzessive verbessert und ausgebaut. Gegenstand der letzten Episode in der Auseinandersetzung waren die mit einer PIN gesperrten iPhones des Attentäters Mohammed Saeed Alshamrani, der im vergangenen Dezember ein Attentat auf eine Militäreinrichtung in Florida verübt hatte. Wie

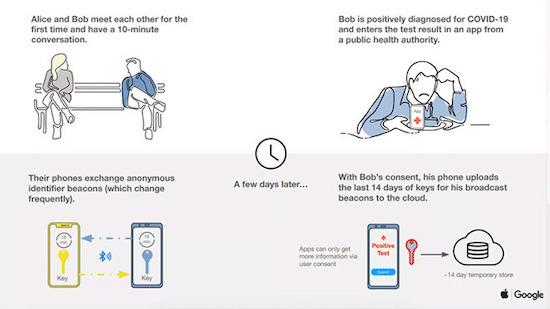

Die Auseinandersetzungen zwischen den US-amerikanischen Strafverfolgungsbehörden und Apple zum Zugriff auf iPhones von Straftätern sind inzwischen schon beinahe legendär. Während die Behörden eine generelle Zugriffsmöglichkeit, also quasi eine Hintertür im Betriebsssystem fordern, weigert sich Apple beharrlich, dies mit Verweis auf den Datenschutz seiner Nutzer einzubauen und hat stattdessen Verschlüsselungs- und Sicherheitsmaßnahmen sukzessive verbessert und ausgebaut. Gegenstand der letzten Episode in der Auseinandersetzung waren die mit einer PIN gesperrten iPhones des Attentäters Mohammed Saeed Alshamrani, der im vergangenen Dezember ein Attentat auf eine Militäreinrichtung in Florida verübt hatte. Wie  Der fröhliche Update-Reigen in Sachen iOS 13 geht unvermindert weiter. Nachdem das kürzlich veröffentlichte iOS/iPadOS 13.4.1 inzwischen auf den meisten Geräten der Nutzer angekommen sein sollte, läuft parallel weiter auch die Betaphase für die nächste Aktualisierung des mobilen Betriebssystems. So steht registrierten Entwicklern nun der Golden Master Build von iOS 13.5 zum Download zur Verfügung, die sich um verschiedene Problemchen kümmern dürfte, die mit der letzten Version bekanntgeworden sind. Gleiches gilt auch für das inzwischen parallel laufende iPadOS. Sollten keine gravierenden Probleme in der aktuellsten Version entdeckt werden, dürfte es sich dabei um dieselbe Version handeln, die dann in wenigen Tagen auch für alle Nutzer zum Download freigegeben wird.

Der fröhliche Update-Reigen in Sachen iOS 13 geht unvermindert weiter. Nachdem das kürzlich veröffentlichte iOS/iPadOS 13.4.1 inzwischen auf den meisten Geräten der Nutzer angekommen sein sollte, läuft parallel weiter auch die Betaphase für die nächste Aktualisierung des mobilen Betriebssystems. So steht registrierten Entwicklern nun der Golden Master Build von iOS 13.5 zum Download zur Verfügung, die sich um verschiedene Problemchen kümmern dürfte, die mit der letzten Version bekanntgeworden sind. Gleiches gilt auch für das inzwischen parallel laufende iPadOS. Sollten keine gravierenden Probleme in der aktuellsten Version entdeckt werden, dürfte es sich dabei um dieselbe Version handeln, die dann in wenigen Tagen auch für alle Nutzer zum Download freigegeben wird.